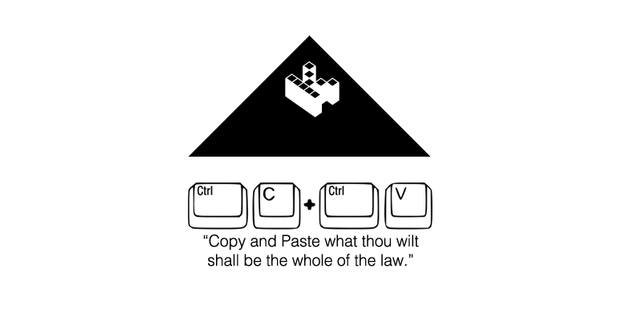

Information wants to be free

So Kopimi

Ode to Kopimi (remixed, rehashed, kopimi)

Share your will, Share your will, copy and seed

ctrl C

ctrl V

Information wants to be free, so go ahead, just kopimi

Information wants to be free, so do it, do it, just kopimi

I am a man with an idea

We exchange ideas

Now we have two ideas

Culture through exchange

Kopimi, kopimi

Copy and seed!

We are many

Expontential multiplication creates powerful quantities

More about ![]() Rudolf Maduro

Rudolf Maduro